Liegen Daten in der Cloud oder außerhalb des eigenen Einflussbereichs, kann man nie sicher sein, ob Unbefugte mitlesen. Auch die verschlüsselte Übertragung (https) sorgt nur für den sicheren Transport in die Cloud. Auf den Servern selbst liegen die Daten in der Regel unverschlüsselt. Administratoren, Ermittlungsbehörden oder Eindringlinge können auf diese Daten zugreifen.

Mit Hilfe von Verschlüsselungstools kann man dafür sorgen, dass zu speichernde Daten nur in verschlüsselter Form in die Cloud hochgeladen und gespeichert werden. Sollen die Daten mit weiteren Geräten synchronisiert werden, so muss das verwendete Verschlüsselungstool auch auf den anderen Geräten installiert sein.

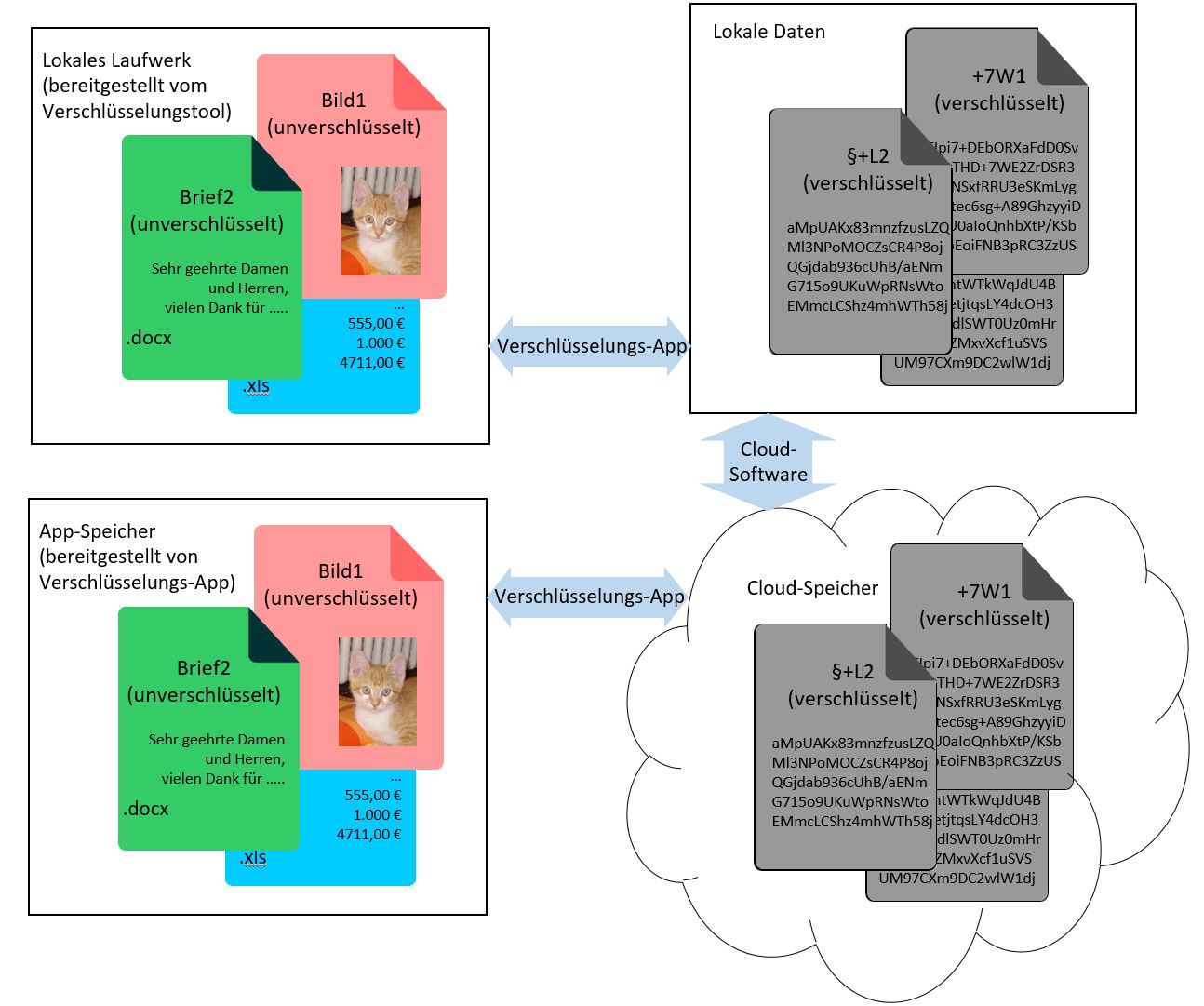

Damit Daten nur verschlüsselt in Cloudspeicher geladen werden, sorgen das Verschlüsselungstool oder die Verschlüsselungs-App dafür, dass ausgewählte Datenbereiche automatisch verschlüsselt werden. Im Cloudspeicher werden dann nur die verschlüsselten Daten gespeichert. Das Verschlüsselungstool stellt die Daten in entschlüsselter Form als virtuelles Laufwerk bereit. Dort können sie in gewohnter Weise erzeugt und bearbeitet werden.

Das Herunterladen der Daten aus der Cloud erfolgt auch mit Hilfe der Verschlüsselungs-App. Erst nach dem Entschlüsseln können die Daten verständlich dargestellt werden.

Alle Verschlüsselungstools, die Dateien oder Verzeichnisse verschlüsseln, können im Prinzip eingesetzt werden. Wichtig ist, dass die Verschlüsselung direkt in dem Verzeichnis erfolgt, das mit der Cloud synchronisiert wird. Nicht alle Tools arbeiten aber gleich komfortabel.

Für die Cloud-Speicherung optimiert sind die Tools Boxcryptor und Cryptomator. Beide gibt es für unterschiedliche Desktop- und mobile Systeme. Die typischen Cloud-Anbieter lassen sich in den Apps entweder direkt oder über WebDAV einbinden. Die verschlüsselten Daten liegen in einzelnen Dateien, deren Name keinen Aufschluss über die unverschlüsselten (Meta-)Daten gibt. Nach Änderungen werden also nur die notwendigen Daten mit dem Cloudspeicher synchronisiert.

Bei Boxcryptor handelt es sich um ein proprietäres System, Cryptomator ist quelloffen verfügbar - die Nutzer-Community kann so die Qualität und Zuverlässigkeit von Software kontrollieren. IT.Services haben ein Shortguide zum Einsatz von Cryptomator mit Sciebo erstellt.

Ebenfalls quelloffen ist die Software VeraCrypt (Nachfolger von TrueCrypt). Die verschlüsselten Daten werden hier in sogenannten Containern abgelegt und bei Entschlüsselung in virtuellen Laufwerken dargestellt. Im Unterschied zu Boxcryptor und Cryptomator wird ein Container nur komplett in einen Cloudspeicher übertragen. Je größer ein Container ist, desto länger (und u.U. kostspieliger) ist die Synchronisierung zwischen lokalem IT-Gerät und Cloud. VeraCrypt steht für die gängigen Desktop-Betriebssysteme zur Verfügung.

Die Verschlüsselungstools sind meist nur für die sichere Ablage von Daten geeignet (Ausnahme: Teamlizenzen). Will man Cloud-Daten teilen, so sollten diese Dateien mit Archivierungs- oder Verschlüsselungsprogrammen wie 7Zip, WinZip oder VeraCrypt einzeln verschlüsselt werden.

Sciebo, die Campuscloud, wird unter den strengen Vorschriften der DS-GVO und des Datenschutzgesetzes NRW an der Westfälischen Wilhelms-Universität Münster betrieben. Damit Angehörige von Hochschulen Sciebo nutzen zu können, muss eine Vereinbarung zur Auftragsverarbeitung geschlossen werden. Die in Sciebo hochgeladenen Daten liegen allerdings unverschlüsselt auf Servern von NRW-Hochschulen. Daten mit hohem Schutzbedarf dürfen nur mit einer zusätzlichen Verschlüsselung nach dem Stand der Technik abgelegt werden.

Anbieter von verschlüsselten Clouds versprechen bei durchgehender Verschlüsselung die sichere Datenablage, die auch eine Freigabe von Daten ohne zusätzlichen Aufwand ermöglicht. Einige Anbieter werben insbesondere damit, den Quellcode ihrer Applikationen zur freien Überprüfung zu veröffentlichen.

Die ISMS-Richtlinie Nutzung von Cloudspeicherdiensten beinhaltet grundsätzliche Regelungen für die Nutzung von Cloudspeicherdiensten im Rahmen der dienstlichen Tätigkeit an der RUB. Sie bietet Hilfestellung bei der Beurteilung von Cloud-Angeboten und Eignung von Daten für Speicherung in der Cloud. Das Dokument ist nur innerhalb des Rechnernetzes der RUB verfügbar.

Bildquellen: pixabay.com | erhui1979

ITSB